Le turnover des salariés pénalise la sécurité informatique

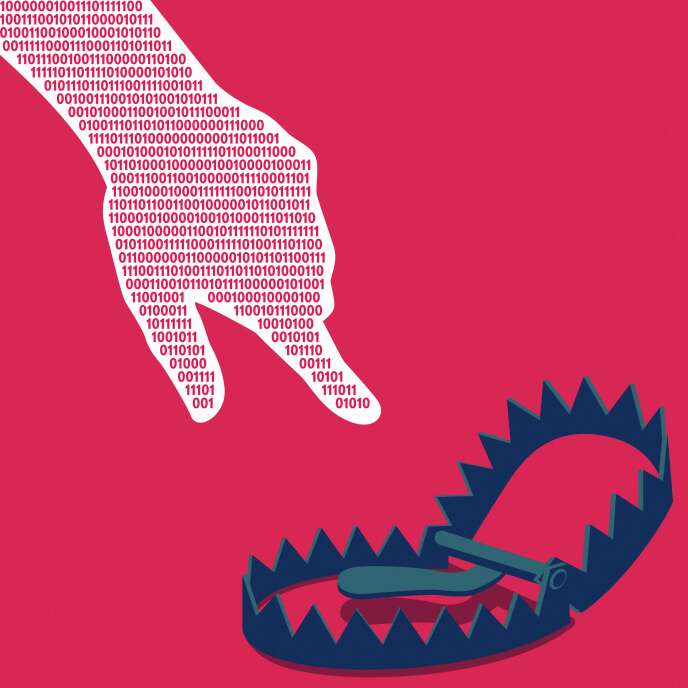

Dans le secteur de l’informatique, on les appelle les « comptes fantômes ». Ce sont des mails, des autorisations d’accès à telle ou telle application, attachés à des utilisateurs qui ne sont plus dans l’entreprise. Passés à travers les mailles du filet sécuritaire, certains sont toujours ouverts plusieurs années après le départ du collaborateur, sans que les spécialistes de la protection des données en aient connaissance.

« C’est un magnifique vecteur d’action pour les hackeurs », affirme Jean-Benoît Nonque, vice-président France, Europe du Sud, Moyen-Orient et Afrique de la société informatique Ivanti.

Laissés sans surveillance, ces comptes ne validant plus de mise à jour constituent une porte d’entrée privilégiée pour les cyberattaques. « Cela engendre une vulnérabilité pour l’entreprise, confirme Frans Imbert-Vier, PDG de la société Ubcom, spécialisée dans la cybersécurité. Utilisés pour usurper une identité, ils permettent d’avoir accès à des données et, le plus souvent, de les subtiliser à des fins d’intelligence économique. »

Dans d’autres cas, ces mêmes données seront « paralysées », donc rendues illisibles, et une rançon sera demandée pour obtenir la clé nécessaire à leur restauration. Autant d’attaques qui peuvent se révéler mortelles pour les entreprises.

Si le phénomène reste minoritaire, il n’est pas exceptionnel de l’observer. Selon une étude menée par Ivanti, « plus de la moitié des professionnels de l’IT [technologies de l’information] connaissent au moins une personne qui a toujours accès aux applications et données de son ancien employeur ».

Une inflation des droits d’accès accordés

Les enjeux sécuritaires entourant le départ de collaborateurs ont eu tendance à s’amplifier ces dernières années, à mesure que la galaxie d’acteurs interagissant avec l’entreprise s’est complexifiée. Les changements d’entreprise sont plus fréquents parmi les jeunes salariés, les collaborations ponctuelles avec des free-lances se multiplient. Ce qui implique une inflation des droits d’accès accordés… Mais aussi une multiplication des procédures de retrait de ces mêmes droits, une fois le travail pour l’entreprise terminé. De quoi inviter à la vigilance les professionnels des systèmes d’information.

« Le premier problème de ce turnover aujourd’hui, c’est la fuite d’information », explique Alain Bouillé, vice-président du Club des experts de la sécurité de l’information et du numérique (Cesin). Si les clauses de confidentialité présentes dans les contrats de travail peuvent freiner certaines pratiques, une évidence demeure : « Il est extrêmement facile pour un salarié sur le départ de faire des copies massives sur disque externe ou de réaliser des envois sur un site de partage. » Une pratique dont les conséquences peuvent, là encore, être considérables, en particulier si le collaborateur part à la concurrence.